エッジコンピューティングとデータ主権を両立させるため、Mac miniをオフショアの高セキュリティサーバーとしてデプロイする事例が2026年に入り注目を集めています。本記事では、その背景と具体的な構築手順、そしてVNCMacのリモートMacを活用した運用方法を、丁寧にご説明いたします。

なぜMac miniを「離岸・高セキュリティ」サーバーに据えるのか

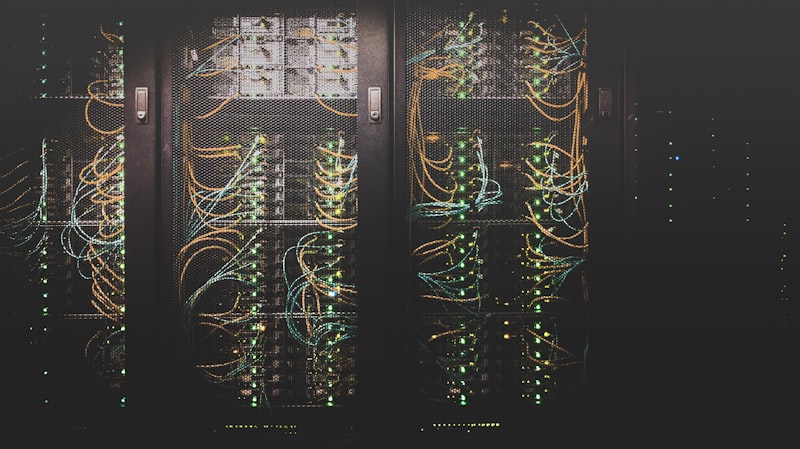

データを自国以外の拠点に置きつつ、厳格なセキュリティ要件を満たしたいニーズは、金融・ヘルスケア・法務などで増えています。Mac miniはApple Siliconにより低消費電力で高性能であり、Secure Enclaveによるハードウェアレベルの暗号化、システム整合性保護(SIP)による改ざん防止、さらにmacOS標準のファイアウォールやVPN構築が可能です。そのため、エッジノードやオフショアの「信頼できる実行環境」として、Mac miniをサーバー化する構成が現実的になってきました。

加えて、VNCMacのように専用の物理Macをリモートで利用する形態では、自社データセンターを海外に持たずとも、地理的に分散した高セキュリティ環境を按需で用意できます。コストを抑えつつ、規制やデータ所在地の要件に合わせた構成を選べる点がメリットです。

使用シーン:こんなときにオフショア高セキュリティサーバーが役立つ

次のようなシーンで、本構成は特に有効です。

- データ主権の確保:EUのGDPRや各国のデータローカライゼーション要件に合わせ、特定リージョンに「Mac miniサーバー」を置き、処理と保存をその拠点に限定したい場合。

- CI/CD・ビルド環境の分離:iOS/macOSのビルドや署名を、本社ネットワークから論理的に切り離したオフショア環境で実行し、ソースコードや証明書の露出リスクを下げたい場合。

- エッジAI・推論の配置:Apple Neural Engineを活かした推論を、ユーザーに近い拠点で行い、レイテンシとプライバシーを両立させたい場合。

- 監査・コンプライアンス:物理的に隔離された環境でログや成果物を保持し、第三者監査や証跡管理の要件を満たしたい場合。

【実践ガイド】Mac miniをオフショア高セキュリティサーバーとして構築する手順

以下では、VNCMacでレンタルしたMac miniを「オフショアの高セキュリティサーバー」として運用するための、具体的な手順をステップごとにご案内いたします。

1 VNCMacでMac miniを準備し、アクセス経路を確保する

VNCMacで物理Mac mini(M4 推奨)をレンタルし、VNCまたはSSHで接続します。最初に、画面共有とリモートログインを有効にし、必要に応じて固定IPやVPNの利用可否を確認してください。

2 ファイアウォールとSSHの強化

オフショアサーバーとして運用するため、不要なポートを閉じ、SSHは鍵認証と二要素認証(2FA)の利用を推奨します。macOSのファイアウォールを有効にし、必要なサービスだけを許可してください。

3 VPNまたはトンネルでアクセスを暗号化する

リモートアクセス時は、可能な限りVPNまたはSSHトンネル経由に限定します。VNCMacのMacへはVNC over SSHや、お使いのVPNゲートウェイ経由で接続することで、トラフィックを暗号化し、第三者からの覗き見を防ぎます。

4 ディスクの暗号化とアクセス制御

FileVaultで内蔵ストレージを暗号化し、管理者以外の不要なユーザーアカウントは無効化または削除します。重要なデータは、このMac上で完結させるか、さらにアプリケーション層で暗号化して保管することをお勧めします。

5 監視とログの取得

オフショアサーバーとして監査要件を満たすため、ログイン履歴や重要な操作のログを残すようにします。macOSのコンソールや、必要に応じてログ集約ツール(例:外部のSIEMへ転送)を検討してください。VNCMacのMacは24時間稼働可能なため、定期的なログローテーションも設定しやすくなります。

エッジコンピューティングとしてのMac miniの強み

Mac miniをエッジノードとして扱う場合、Apple Siliconの省電力性(アイドル時おおよそ10W前後、負荷時でも数十W程度)と、統一メモリによる低レイテンシな推論が利点です。オフショアのデータセンターやコロケーション環境に複数台を配置する場合でも、ラック密度と電力効率のバランスが取りやすく、2026年時点ではM4搭載モデルが38 TOPSのNeural Engineを備え、エッジAIワークロードにも適しています。

「オフショアの高セキュリティサーバーは、『どこに置くか』と『どう守るか』の両方が重要です。Mac miniとVNCMacの組み合わせなら、データ主権と運用コストのバランスを、柔軟に設計できます。」 — VNCMac テクニカルチーム

VNCMacをオフショア・エッジ構成に使う利点

オフショアの高セキュリティサーバーとしてMac miniを運用するうえで、VNCMacを利用するメリットをまとめます。

- 専用物理Mac:仮想マシンと異なり、Secure EnclaveやSIPをそのまま活かせ、ハードウェアベースの信頼性を維持できます。

- 按需付费:常時自前でデータセンターを維持する必要がなく、必要な期間だけリモートMacをレンタルできます。

- 安定した回線:VPNやSSHトンネルを使ったリモートアクセスが、安定したネットワーク上で行えます。

- Xcode・CIとの親和性:同じMac上でiOS/macOSのビルドや署名を行い、成果物をオフショア環境に閉じておく運用も可能です。

まとめ

2026年のエッジコンピューティングの文脈では、Mac miniをオフショアの高セキュリティサーバーとしてデプロイする事例が増えつつあります。本記事でご紹介した手順に沿って、ファイアウォール・SSH強化・VPN/トンネル・ディスク暗号化・ログ管理を整えれば、データ主権とセキュリティを両立した構成を、VNCMacのリモートMacで実現できます。

まずは1台のMac miniから、オフショアでのビルド環境やエッジ推論の検証を始めてみることをお勧めします。規制や監査の要件に合わせて、段階的にアクセス制御やログ体制を強化していただければ幸いです。