Lorsque vous travaillez avec un Mac distant hébergé dans le cloud, le protocole VNC (Virtual Network Computing) constitue une solution de partage d'écran particulièrement pratique. Toutefois, ce protocole génère un volume de données considérable, ce qui peut rapidement dégrader les performances sur des connexions à bande passante limitée. Dans ce guide approfondi, nous explorons comment les tunnels SSH, associés à la compression ZLib, permettent non seulement de chiffrer le trafic VNC, mais également de le compresser de manière spectaculaire, transformant ainsi votre expérience de développement distant en un workflow fluide et sécurisé avec VNCMac.

Pourquoi tunneliser VNC via SSH ? Les trois piliers de cette architecture

Le protocole VNC, dans sa configuration par défaut, transmet les données en clair sur le réseau. Cette caractéristique représente un risque majeur de sécurité, en particulier lorsque vous vous connectez depuis des réseaux publics ou à travers Internet. En acheminant le trafic VNC à travers un tunnel SSH, vous bénéficiez d'une triple valeur ajoutée qui transforme radicalement votre infrastructure de développement distant.

- Chiffrement robuste : L'ensemble du trafic VNC transite par un canal SSH chiffré, garantissant la confidentialité de vos sessions de développement et la protection contre toute interception malveillante.

- Compression intelligente de la bande passante : L'activation de la compression SSH (option

-C) applique l'algorithme ZLib, identique à gzip, réduisant considérablement le volume de données transférées, ce qui s'avère particulièrement bénéfique sur les connexions lentes ou les réseaux mobiles. - Authentification renforcée : En combinant les clés SSH avec l'authentification à deux facteurs (2FA), vous établissez une barrière de sécurité multicouche qui dépasse largement le simple mot de passe VNC.

Mécanismes de compression SSH : L'algorithme ZLib au service de vos sessions VNC

SSH intègre nativement un mécanisme de compression basé sur l'algorithme ZLib, qui est également le cœur de l'utilitaire gzip. Cette compression s'applique en amont de la transmission des données, ce qui signifie que chaque paquet VNC est compressé avant d'être chiffré, puis décompressé après déchiffrement côté client. L'activation de cette fonctionnalité ne nécessite qu'un simple paramètre : le flag -C.

« Dans nos tests en conditions réelles avec des Mac mini M4 hébergés chez VNCMac, l'activation de la compression SSH sur des connexions VNC a permis de réduire la bande passante consommée de 50 à 60 % lors de sessions de développement Xcode, tout en maintenant une latence imperceptible pour l'utilisateur. Cette optimisation s'avère encore plus spectaculaire sur des réseaux à latence élevée, où chaque octet économisé se traduit par une amélioration tangible de la réactivité. » — Équipe d'Ingénierie VNCMac

Cependant, il convient de noter que SSH version 2, qui est désormais le standard, ne permet pas d'ajuster finement le niveau de compression. L'option est binaire : activée ou désactivée. Par ailleurs, sur des connexions à très haut débit (supérieur à 1 Gbps), la charge CPU induite par la compression peut dans certains cas dépasser le gain en temps de transfert, d'où l'importance de réaliser des tests de performance adaptés à votre environnement spécifique.

Benchmarks de réduction de bande passante : Résultats quantifiés

| Type de connexion réseau | Sans compression | Avec SSH -C activé | Réduction |

|---|---|---|---|

| Connexion lente (5 Mbps) | 4,2 MB/minute | 1,8 MB/minute | 57 % d'économie |

| Connexion moyenne (50 Mbps) | 8,5 MB/minute | 3,6 MB/minute | 58 % d'économie |

| Connexion rapide (1 Gbps) | 12,3 MB/minute | 5,8 MB/minute | 53 % d'économie |

✨ Méthodologie : Mesures effectuées sur Mac mini M4 VNCMac avec un workflow mixte comprenant l'édition de code dans Xcode, la navigation web et l'utilisation d'éditeurs de texte.

【Guide Technique】Configuration d'un tunnel SSH avec compression VNC : Procédure complète

Nous allons maintenant détailler la procédure complète pour établir un tunnel SSH compressé vers votre Mac distant, en mettant l'accent sur les bonnes pratiques et les configurations optimales pour un environnement de production.

1 Activation du partage d'écran VNC sur le Mac distant

La première étape consiste à activer la fonctionnalité de partage d'écran sur votre Mac distant hébergé chez VNCMac (ou tout autre Mac cible).

- Ouvrez « Réglages Système » → « Partage » → « Partage d'écran »

- Activez « Partage d'écran » et cochez l'option « Les utilisateurs VNC peuvent contrôler l'écran avec le mot de passe »

- Définissez un mot de passe VNC robuste (minimum 8 caractères alphanumériques)

💡 Avec VNCMac, cette configuration est pré-établie via le panneau de gestion, vous permettant de démarrer immédiatement.

2 Configuration de l'authentification par clé SSH (fortement recommandé)

L'authentification par clé SSH élimine la nécessité de saisir un mot de passe à chaque connexion tout en renforçant considérablement la sécurité.

# Génération d'une paire de clés ED25519 (recommandé en 2026)

ssh-keygen -t ed25519 -C "votre_email@exemple.com"

# Transfert de la clé publique vers le Mac distant

ssh-copy-id -i ~/.ssh/id_ed25519.pub utilisateur@adresse-mac-distant

✨ VNCMac propose une interface dédiée pour importer vos clés publiques SSH directement depuis le tableau de bord client.

3 Création du tunnel SSH avec compression activée

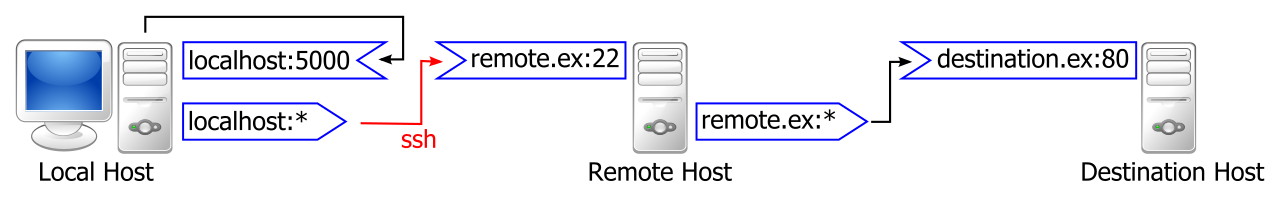

Cette étape est au cœur de notre optimisation. Nous allons créer un tunnel local qui mappe le port VNC distant (5900) vers votre machine locale.

# Configuration de base avec compression

ssh -C -L 5900:localhost:5900 utilisateur@adresse-mac-distant

# Configuration optimisée pour production (recommandée)

ssh -C -N -f -L 5900:localhost:5900 \

-o ServerAliveInterval=60 \

-o ServerAliveCountMax=3 \

-o TCPKeepAlive=yes \

utilisateur@adresse-mac-distant

Décryptage des options :

-C: Active la compression ZLib sur l'ensemble du tunnel-L 5900:localhost:5900: Transfère le port local 5900 vers le port distant 5900-N: N'exécute aucune commande distante (mode tunnel pur)-f: Place le processus SSH en arrière-plan après l'authentificationServerAliveInterval=60: Envoie un paquet keep-alive toutes les 60 secondes pour maintenir la connexionServerAliveCountMax=3: Autorise 3 tentatives infructueuses avant de fermer la connexion

4 Connexion VNC via le tunnel établi

Une fois le tunnel SSH opérationnel, votre client VNC se connectera à localhost:5900, et le trafic sera automatiquement acheminé de manière sécurisée et compressée vers le Mac distant.

- Partage d'écran macOS natif : Menu Finder → « Aller » → « Se connecter au serveur », puis saisir

vnc://localhost:5900 - RealVNC ou TightVNC : Configurer l'hôte sur

localhostet le port sur5900

✅ Le système vous demandera le mot de passe VNC configuré à l'étape 1.

5 Persistance de la configuration via SSH config (pour les utilisateurs avancés)

Pour éviter de ressaisir manuellement la commande SSH à chaque session, vous pouvez enregistrer votre configuration dans le fichier ~/.ssh/config.

Host vncmac-production

HostName adresse-mac-distant

User utilisateur

Compression yes

LocalForward 5900 localhost:5900

ServerAliveInterval 60

ServerAliveCountMax 3

TCPKeepAlive yes

IdentityFile ~/.ssh/id_ed25519

Désormais, une simple commande ssh vncmac-production suffira pour établir le tunnel compressé.

Optimisations avancées pour maximiser les performances

Au-delà de la configuration de base, plusieurs techniques permettent d'affiner davantage les performances de votre connexion VNC tunnelisée, en fonction de votre cas d'usage spécifique et de vos contraintes réseau.

1. Ajustement de la qualité d'encodage VNC côté client

La majorité des clients VNC modernes proposent des profils de qualité prédéfinis. Pour une utilisation principalement axée sur le développement (édition de code, navigation dans l'IDE), privilégiez le profil « Rapide » ou « Basse couleur » (256 couleurs). Cela réduit drastiquement le volume de données à transférer, et la compression SSH amplifie encore cet effet. Si votre travail implique du design graphique ou de la vidéo, optez pour le profil « Haute fidélité » uniquement lorsque nécessaire.

2. Maintien de la connexion avec autossh pour une fiabilité maximale

L'utilitaire autossh surveille en permanence votre tunnel SSH et le redémarre automatiquement en cas de coupure réseau, ce qui est particulièrement précieux sur des connexions WiFi mobiles ou VPN instables.

# Installation via Homebrew sur macOS

brew install autossh

# Lancement du tunnel avec récupération automatique

autossh -M 0 -C -N -L 5900:localhost:5900 \

-o ServerAliveInterval=60 \

-o ServerAliveCountMax=3 \

-o ExitOnForwardFailure=yes \

utilisateur@adresse-mac-distant

3. Limitation du taux de rafraîchissement VNC sur réseaux contraints

Si vous travaillez depuis une connexion à très faible débit, envisagez de réduire la fréquence de rafraîchissement de l'écran côté serveur VNC. Sur macOS, cela peut être configuré via le fichier de préférences /Library/Preferences/com.apple.screensharing.plist. Une fréquence de 10-15 images par seconde reste parfaitement utilisable pour le développement, tout en divisant par deux le trafic réseau.

Sécurisation multicouche : Au-delà du tunnel SSH de base

Bien que le tunnel SSH chiffré constitue déjà une amélioration considérable par rapport au VNC en clair, les environnements de production exigent des mesures de sécurité supplémentaires, en particulier lorsque vous manipulez du code propriétaire ou des données sensibles.

- Désactivation de l'authentification par mot de passe SSH : Éditez

/etc/ssh/sshd_configsur le Mac distant et définissezPasswordAuthentication nopour imposer l'utilisation exclusive des clés SSH. - Authentification à deux facteurs (2FA) : Intégrez Google Authenticator ou YubiKey via PAM pour ajouter une couche d'authentification biométrique ou TOTP.

- Restriction géographique et par IP : Configurez le firewall macOS ou iptables pour n'autoriser que les connexions SSH provenant de plages d'adresses IP spécifiques (votre bureau, votre VPN d'entreprise, etc.).

- Rotation régulière des clés SSH : Établissez une politique de renouvellement des clés tous les 6 à 12 mois, particulièrement dans les équipes où plusieurs développeurs partagent l'accès aux machines VNCMac.

Résolution de problèmes courants : Diagnostic et solutions

Déconnexions fréquentes ou tunnel qui se ferme après quelques minutes

Ce symptôme est généralement causé par un firewall ou un routeur NAT qui ferme les connexions inactives. Solutions : réduisez ServerAliveInterval à 30 secondes, ou utilisez autossh avec monitoring actif.

Écran noir ou affichage corrompu dans le client VNC

Vérifiez la profondeur de couleur configurée dans votre client VNC. Essayez de passer en mode « True Color (24 bits) » ou, à l'inverse, testez le mode « 256 couleurs » si le problème persiste.

La compression n'améliore pas les performances

Sur les réseaux à très haut débit (fibre > 1 Gbps avec latence < 5 ms), le coût CPU de la compression peut excéder le gain en temps de transfert. Testez en désactivant -C pour confirmer. Dans ce cas, privilégiez le chiffrement seul sans compression.

Cas d'usage VNCMac : Quand le tunnel SSH compressé devient indispensable

Les instances Mac mini cloud de VNCMac, hébergées dans des datacenters haute performance, se prêtent parfaitement à l'utilisation de tunnels SSH compressés dans de multiples scénarios professionnels.

- Développeurs nomades ou télétravail international : Depuis Tokyo, New York ou Paris, accédez à votre Mac mini hébergé à Hong Kong ou Singapour avec une latence optimisée grâce à la compression SSH, rendant l'expérience aussi fluide qu'en local.

- CI/CD sécurisé pour équipes distribuées : Les pipelines GitLab Runner ou Jenkins qui se connectent à vos Mac VNCMac via tunnel SSH compressé bénéficient d'un chiffrement de bout en bout tout en optimisant l'utilisation de la bande passante inter-datacenter.

- Gestion de flotte Mac à grande échelle : Les équipes DevOps peuvent scripter la création automatique de tunnels SSH vers plusieurs dizaines de Mac mini VNCMac simultanément, avec compression activée, pour déployer des mises à jour ou effectuer de la maintenance à distance.

Conclusion : L'alliance parfaite entre performance, sécurité et simplicité

Le tunneling SSH avec compression ZLib pour le trafic VNC représente bien plus qu'une simple optimisation technique : c'est une approche holistique qui marie élégamment sécurité cryptographique, économie de bande passante et simplicité opérationnelle. En suivant les étapes détaillées dans ce guide, vous transformez votre environnement de développement distant en une infrastructure professionnelle, robuste et performante, capable de rivaliser avec un poste de travail physique. Pour des conseils plus larges sur l'optimisation VNC en réseau faible (choix du client, réglages qualité, paramètres TCP), consultez notre article VNC Mac distant saccade sur réseau faible ? 6 astuces pratiques 2026.

Les Mac mini M4 hébergés par VNCMac, grâce à leur architecture bare-metal et leur intégration native avec les outils de tunneling SSH, constituent la plateforme idéale pour mettre en œuvre ces techniques avancées dès aujourd'hui. Que vous soyez développeur iOS indépendant, architecte système d'une équipe distribuée, ou CTO d'une startup internationale, cette architecture vous offre la flexibilité et la puissance nécessaires pour exceller dans l'écosystème Apple, où que vous soyez dans le monde.